Codzienny przegląd ciekawszych wiadomości ze świata cyberbezpieczeństwa z ostatnich 24 godzin, do poczytania przy porannej kawie, podzielony na kluczowe kategorie.

### 1 listopad 2025

-----

## **1. NEWS**

### **WhatsApp wzmacnia bezpieczeństwo. Nadchodzą klucze Passkey i szyfrowane kopie zapasowe**

Użytkownicy WhatsApp wreszcie otrzymują dwie kluczowe funkcje bezpieczeństwa. Pierwszą jest pełne wsparcie dla kluczy Passkey, które pozwolą logować się do komunikatora za pomocą biometrii lub kodu PIN urządzenia, eliminując potrzebę używania kodów SMS. Druga to długo wyczekiwane szyfrowanie end-to-end dla kopii zapasowych w chmurze (Google Drive i iCloud), co gwarantuje, że nikt poza nami nie będzie miał dostępu do archiwum naszych rozmów.

*Źródło: [cybernews.com](https://cybernews.com/security/whatsapp-announces-passkey-encrypted-backups/) [EN]*

-----

### **Kanada ostrzega: Infrastruktura krytyczna zagrożona. Kluczowe jest 2FA**

Kanadyjska agencja ds. cyberbezpieczeństwa (CCCS) wydała pilny alert dotyczący rosnącej liczby cyberataków na infrastrukturę krytyczną kraju. Agencja podkreśla, że hakerzy (w tym państwowi) aktywnie wykorzystują słabe zabezpieczenia, zwłaszcza brak uwierzytelniania wieloskładnikowego (2FA). W komunikacie wezwano wszystkie kluczowe sektory do natychmiastowego wdrożenia 2FA, aby zapobiec katastrofalnym w skutkach włamaniom.

*Źródło: [cybernews.com](https://cybernews.com/security/canadian-cybersecurity-agency-2fa-cyberattack-reports-vital-infrastructure/) [EN]*

-----

### **Ukrainiec oskarżony o udział w gangu Conti ekstradowany do USA**

Obywatel Ukrainy, aresztowany w Irlandii, został właśnie przekazany amerykańskim organom ścigania. Mężczyzna jest oskarżony o odegranie kluczowej roli w jednej z najbardziej znanych grup ransomware – Conti. Miał on pomagać w praniu pieniędzy pochodzących z okupów. To kolejny dowód na to, że międzynarodowa współpraca organów ścigania powoli, ale skutecznie zaciska pętlę wokół cyberprzestępców.

*Źródło: [securityweek.com](https://www.securityweek.com/ukrainian-man-extradited-from-ireland-to-us-over-conti-ransomware-charges/) [EN]*

-----

### **Kontrowersyjna firma Clearview AI oskarżona o "zbieranie materiałów o charakterze kryminalnym"**

Clearview AI, firma znana z budowania gigantycznej bazy danych wizerunków twarzy, ma kolejne kłopoty. Tym razem postawiono jej zarzuty we Francji, gdzie oskarża się ją nie tylko o nielegalne zbieranie danych, ale także o "współudział w gromadzeniu i posiadaniu materiałów o charakterze kryminalnym", w tym wizerunków dzieci. To poważne oskarżenie, które może mieć ogromne konsekwencje dla całej branży rozpoznawania twarzy.

*Źródło: [infosecurity-magazine.com](https://www.infosecurity-magazine.com/news/clearview-ai-hit-with-criminal/) [EN]*

-----

## **2. INCYDENTY**

### **Chińscy hakerzy wykorzystują dwie luki w Windows, w tym jedną zero-day**

Microsoft i CISA biją na alarm. Państwowe grupy hakerskie z Chin (w tym "Tick") aktywnie wykorzystują w atakach dwie luki w systemie Windows, z których jedna to nieznany wcześniej błąd zero-day w usłudze pulpitu zdalnego. Druga luka dotyczy serwera WSUS (o czym pisaliśmy wczoraj). Połączenie tych dwóch błędów pozwala atakującym na przejęcie pełnej kontroli nad serwerami w sieciach korporacyjnych i rządowych.

*Źródło: [arstechnica.com](https://arstechnica.com/security/2025/10/two-windows-vulnerabilities-one-a-0-day-are-under-active-exploitation/) [EN]*

-----

### **Awaria w mBanku i Banku Millennium. Klienci nie mogli się logować**

W czwartek rano polscy klienci dwóch dużych banków, mBanku i Millennium, doświadczyli poważnych problemów. Użytkownicy masowo zgłaszali brak możliwości zalogowania się do swoich kont zarówno przez aplikacje mobilne, jak i serwisy internetowe. Obie instytucje potwierdziły wystąpienie awarii technicznych, które na szczęście zostały usunięte po kilku godzinach, ale zdążyły wywołać sporo zamieszania.

*Źródło: [dobreprogramy.pl](https://www.dobreprogramy.pl/awaria-mbanku-nie-mozna-zalogowac-sie-na-konto,7216786876320416a) [PL]*

-----

### **Gigant telekomunikacyjny Ribbon Communications kolejną ofiarą hakerów**

Firma Ribbon Communications, kluczowy dostawca technologii dla największych operatorów telekomunikacyjnych na świecie, padła ofiarą cyberataku. Podejrzewa się, że za włamaniem stoją chińscy hakerzy państwowi. Incydent ten budzi ogromne obawy, ponieważ dostęp do systemów Ribbon może dać atakującym możliwość podsłuchiwania lub zakłócania komunikacji na masową skalę.

*Źródło: [darkreading.com](https://www.darkreading.com/cyberattacks-data-breaches/ribbon-communications-breach-latest-telecom-attack) [EN]*

-----

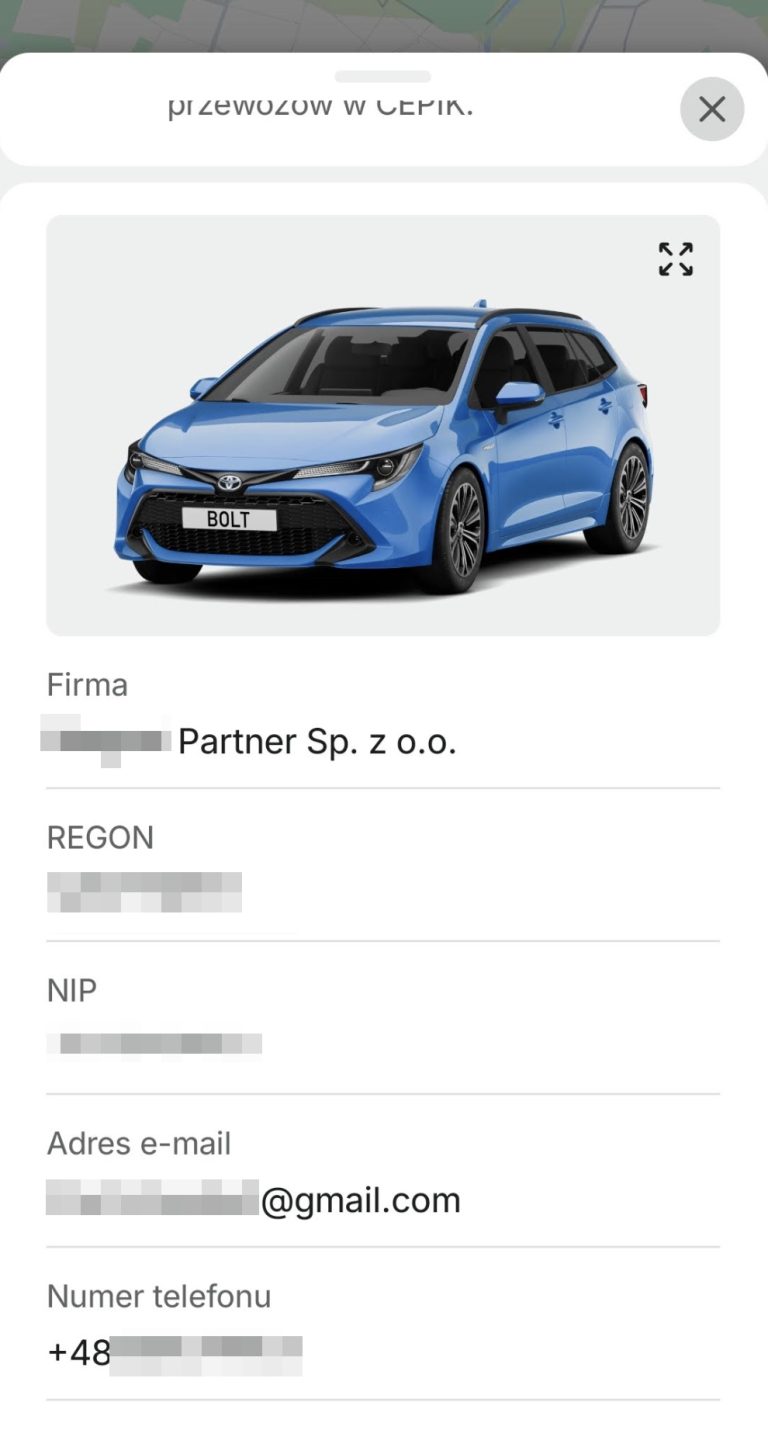

### **Bolt udostępniał prywatne e-maile i telefony kierowców... innym kierowcom**

Poważna wpadka w popularnej aplikacji Bolt. W wyniku błędu w systemie, prywatne dane kierowców, w tym ich adresy e-mail i numery telefonów, były widoczne dla innych, losowych kierowców. Choć firma twierdzi, że problem dotyczył niewielkiej grupy, incydent ten stanowi poważne naruszenie RODO i podważa zaufanie do platformy.

*Źródło: [niebezpiecznik.pl](https://niebezpiecznik.pl/post/bolt-zaczal-udostepniac-prywatne-e-maile-i-telefony-kierowcow/) [PL]*

-----

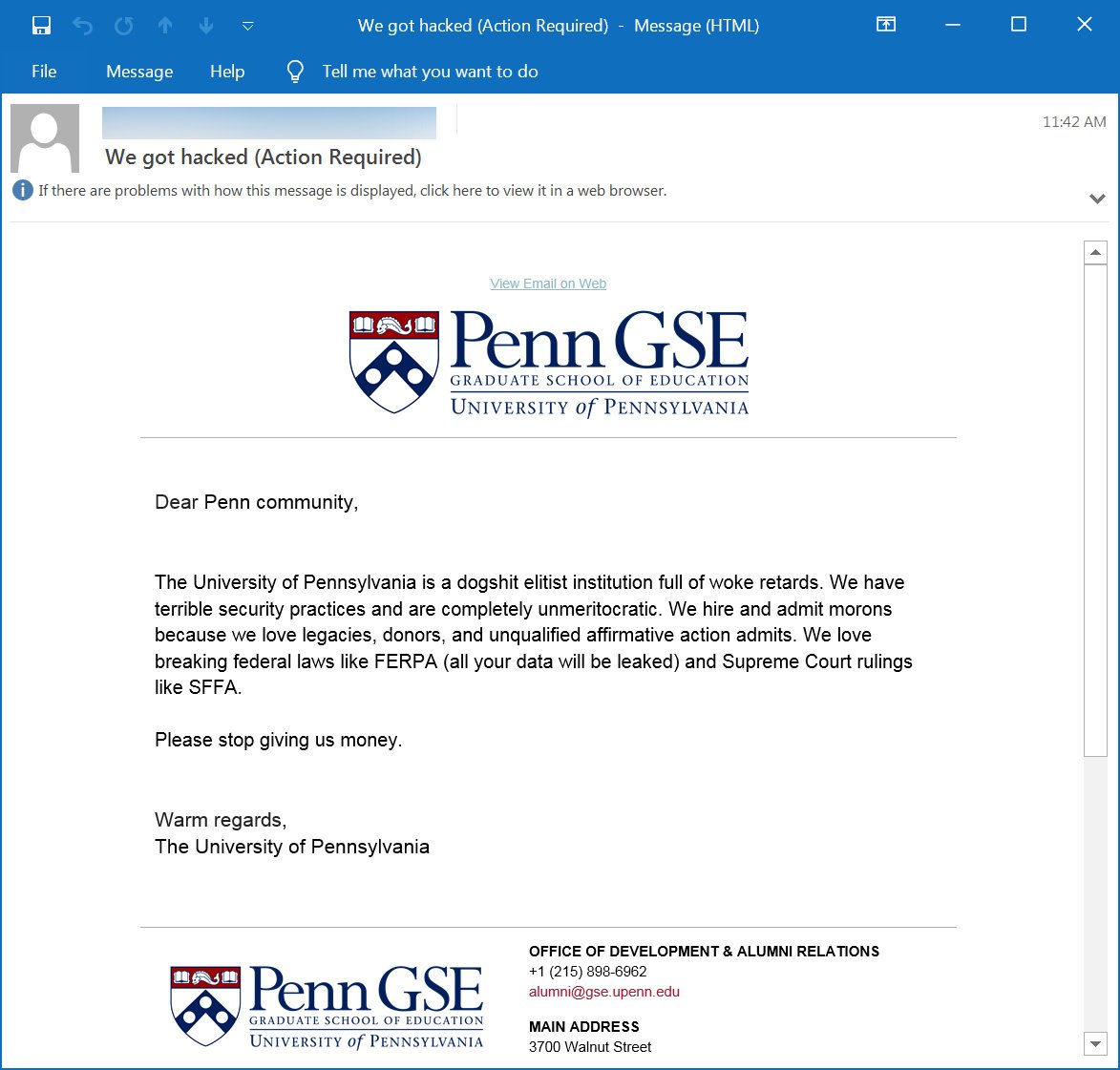

### **Uniwersytet Pensylwanii zhakowany. Hakerzy wysłali obraźliwe e-maile do studentów**

Uniwersytet Pensylwanii (UPenn) potwierdził incydent bezpieczeństwa, w wyniku którego hakerzy przejęli kontrolę nad systemem pocztowym. Następnie, w imieniu uczelni, rozesłali do studentów obraźliwe i rasistowskie wiadomości. To klasyczny przykład ataku, którego celem jest nie tyle kradzież pieniędzy, co wywołanie chaosu, paniki i zaszkodzenie reputacji prestiżowej instytucji.

*Źródło: [bleepingcomputer.com](https://www.bleepingcomputer.com/news/security/offensive-we-got-hacked-emails-sent-in-penn-security-incident/) [EN]*

-----

## **3. CIEKAWOSTKI**

### **"Cyfrowe cmentarze" – do 2100 roku konta zmarłych na Facebooku przewyższą liczbą żyjących**

Ciekawa analiza demograficzna stawia przed nami nowe wyzwanie. Według prognoz, jeśli Facebook nie zmieni swojej polityki, do końca tego stulecia liczba profili należących do zmarłych użytkowników przekroczy liczbę żyjących. Rodzi to fundamentalne pytania o naszą cyfrową spuściznę, zarządzanie danymi po śmierci i to, jak powinniśmy upamiętniać zmarłych w erze mediów społecznościowych.

*Źródło: [dobreprogramy.pl](https://www.dobreprogramy.pl/cyfrowe-cmentarze-do-2100-r-konta-zmarlych-moga-przewyzszyc-zyjacych,7216745363004064a) [PL]*

-----

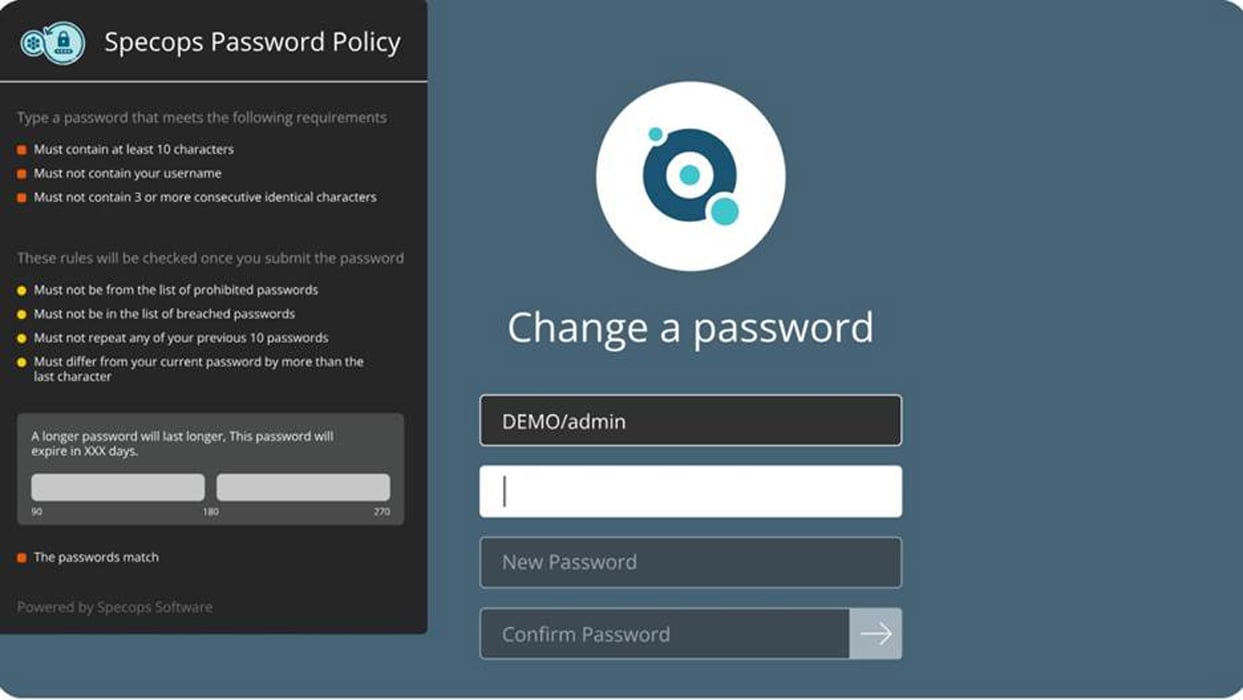

### **Dlaczego polityka haseł wciąż ma znaczenie w erze bezhasłowej?**

Choć wszyscy zmierzamy w kierunku logowania bezhasłowego (jak Passkeys), hasła pozostaną z nami jeszcze przez wiele lat. Artykuł z Bleeping Computer przypomina, dlaczego wciąż nie możemy ignorować podstawowej higieny haseł. Zdecydowana większość ataków nadal opiera się na prostych błędach: słabych, powtarzalnych hasłach i braku 2FA. To fundamenty, o których firmy i użytkownicy zapominają na własne ryzyko.

*Źródło: [bleepingcomputer.com](https://www.bleepingcomputer.com/news/security/why-password-controls-still-matter-in-cybersecurity/) [EN]*

-----

### **"Projekty-zombie" – ciche zagrożenie dla bezpieczeństwa firm**

W każdej dużej firmie istnieją "projekty-zombie" – stare, zapomniane aplikacje, serwery lub biblioteki kodu, które nie są już rozwijane, ale wciąż działają gdzieś w sieci. Eksperci z Dark Reading ostrzegają, że ten "dług technologiczny" to tykająca bomba. Oprogramowanie to nie jest łatane ani monitorowane, stanowiąc idealny punkt wejścia dla hakerów, którzy tylko czekają na taką okazję.

*Źródło: [darkreading.com](https://www.darkreading.com/cyber-risk/zombie-projects-rise-again-undermine-security) [EN]*

-----

## **4. NOWE PRÓBY OSZUSTW I SCAMÓW**

### **Oszustwo "na PKO BP". W słuchawce słychać wschodni akcent**

Trwa nowa, bardzo agresywna kampania vishingowa (telefoniczna) wymierzona w klientów banku PKO BP. Oszuści dzwonią z numerów łudząco podobnych do infolinii banku, a na linii często słychać osoby mówiące z wyraźnym wschodnim akcentem. Próbują oni pod pretekstem rzekomego "włamania na konto" wyłudzić dane logowania lub nakłonić do zainstalowania złośliwej aplikacji.

*Źródło: [cyberdefence24.pl](https://cyberdefence24.pl/cyberbezpieczenstwo/oszustwo-na-pko-bp-wschodni-akcent-w-sluchawce) [PL]*

-----

### **Policja rozbiła grupę od oszustw inwestycyjnych. Zamieszani politycy?**

Polska policja, we współpracy z KNF, rozbiła zorganizowaną grupę przestępczą specjalizującą się w fałszywych inwestycjach (forex, kryptowaluty). Oszuści prowadzili profesjonalne "call center", wyłudzając od ofiar setki tysięcy złotych. Co ciekawe, w sprawę zamieszane mają być osoby ze świata polityki, które prawdopodobnie pomagały uwiarygodnić nielegalny proceder.

*Źródło: [cyberdefence24.pl](https://cyberdefence24.pl/cyberbezpieczenstwo/ludzie-z-polityki-zamieszani-w-oszustwa-inwestycyjne-policja-rozbila-grupe) [PL]*

-----

### **Aresztowano adminów malware'u Meduza Stealer. Sami zhakowali rosyjską firmę**

Rosyjskie władze aresztowały dwóch mężczyzn podejrzanych o administrowanie popularnym malwarem kradnącym dane – Meduza Stealer. Co ciekawe, wpadli, ponieważ sami postanowili zaatakować dużą rosyjską organizację, co ściągnęło na nich uwagę tamtejszych służb. To rzadki przypadek, gdy twórcy cyberbroni zostają złapani, bo sami postanowili jej użyć na "własnym podwórku".

*Źródło: [bleepingcomputer.com](https://www.bleepingcomputer.com/news/security/alleged-meduza-stealer-malware-admins-arrested-after-hacking-russian-org/) [EN]*

-----

## **5. ŚWIAT KRYPTOWALUT**

### **Most BTC (BTC Bridge) oznaczony jako narzędzie do prania pieniędzy**

Analitycy blockchain zidentyfikowali popularny most międzyłańcuchowy "BTC Bridge" jako kluczowe narzędzie wykorzystywane przez hakerów do prania skradzionych środków. Platforma ta, pozwalająca na transfer wartości między różnymi blockchainami, była masowo używana przez grupy ransomware i oszustów do zacierania śladów i ucieczki z nielegalnie zdobytymi kryptowalutami.

*Źródło: [cybernews.com](https://cybernews.com/crypto/btc-bridge-flagged-laundering-money-hacked/) [EN]*

-----

## **6. PRÓBY DEZINFORMACJI**

### **Jak rosyjskie kampanie APT atakują Ukrainę? Analiza "cichej persystencji"**

Rosyjskie grupy hakerskie stosują wobec celów na Ukrainie taktykę "cichej persystencji". Zamiast głośnych, destrukcyjnych ataków, wolą przez wiele miesięcy pozostawać w ukryciu w sieciach ofiar, powoli zbierając dane wywiadowcze. Ten artykuł techniczny analizuje metody, jakich używają, aby uniknąć wykrycia przez działy bezpieczeństwa, i daje porady, jak się przed tym bronić.

*Źródło: [kapitanhack.pl](https://kapitanhack.pl/cicha-persystencja-jak-rosyjskie-kampanie-apt-atakuja-firmy-w-ukrainie-porady-dla-dzialow-bezpieczenstwa/) [PL]*

-----

***

Jak zwykle liczę na Wasze komentarze i uwagi, które pozwolą mi jeszcze lepiej dobierać artykuły i ciekawostki z dziedziny cyberbezpieczeństwa.

Co tam Panie w sieci? 01/11/2025

@lesiopm2

· 2025-11-01 06:01

· Polish HIVE

#polish

#pl-technologie

#pl-ciekawostki

#pl-artykuly

#reakcja

#ocdb

#appreciator

Payout: 1.405 HBD

Votes: 43

More interactions (upvote, reblog, reply) coming soon.