Codzienny przegląd ciekawszych wiadomości ze świata cyberbezpieczeństwa z ostatnich 24 godzin, do poczytania przy porannej kawie, podzielony na kluczowe kategorie.

### 2 listopad 2025

-----

Oto najnowszy przegląd wiadomości ze świata cyberbezpieczeństwa, przygotowany specjalnie dla Ciebie na 1 listopada 2025 roku.

-----

## **1. NEWS**

### **Palantir oficjalnie wchodzi do polskiej armii**

Amerykański gigant technologiczny Palantir, znany z zaawansowanych systemów analizy danych, oficjalnie rozpoczyna współpracę z Wojskiem Polskim. Ich oprogramowanie ma zrewolucjonizować procesy dowodzenia, umożliwiając integrację i analizę danych z wielu źródeł (np. dronów, satelitów, wywiadu) w czasie rzeczywistym. Ma to dać polskim dowódcom znaczną przewagę informacyjną na współczesnym polu walki.

*Źródło: [wnp.pl](https://www.wnp.pl/bezpieczenstwo/palantir-wchodzi-do-polskiej-armii-amerykanskie-systemy-danych-maja-wspierac-decyzje-dowodcow,998241.html) [PL]*

-----

### **Dania wycofuje poparcie dla "Chat Control". Losy regulacji niepewne**

Nastąpił niespodziewany zwrot w sprawie kontrowersyjnej unijnej regulacji "Chat Control", mającej na celu masowe skanowanie prywatnych wiadomości. Dania, dotychczasowa zwolenniczka projektu, wycofała swoje poparcie. Ta zmiana stanowiska oznacza, że w Radzie UE nie ma już wystarczającej większości do przeforsowania prawa, co stawia przyszłość całej inicjatywy pod ogromnym znakiem zapytania.

*Źródło: [cybernews.com](https://cybernews.com/news/denmark-european-union-chat-control/) [EN]*

-----

### **Ważny wyrok NSA: Sam adres IP to za mało, by kogoś zidentyfikować**

Naczelny Sąd Administracyjny wydał istotne orzeczenie w sprawie ochrony danych osobowych. Sąd stwierdził, że sam adres IP (zarówno statyczny, jak i dynamiczny) nie jest informacją wystarczającą do zidentyfikowania konkretnej osoby fizycznej. Dopiero połączenie go z innymi danymi (np. od dostawcy internetu) sprawia, że staje się on daną osobową w rozumieniu RODO. To ważna wytyczna dla administratorów stron i firm.

*Źródło: [czasopismo.legeartis.org](https://czasopismo.legeartis.org/2025/10/adres-ip-umozliwia-identyfikacje-konkretnej-osoby-statyczny-dynamiczny-identyfikator-internetowy-wyrok-nsa/) [PL]*

-----

### **Holenderski sąd: Wyłączyłeś 2FA? Sam jesteś sobie winien**

Precedensowy wyrok w Holandii. Sąd orzekł, że klient banku, który świadomie wyłączył uwierzytelnianie dwuskładnikowe (2FA) na swoim koncie, dopuścił się rażącego zaniedbania. W rezultacie, gdy hakerzy ukradli mu pieniądze, bank nie musiał zwracać pełnej kwoty. To ważny sygnał, że sądy zaczynają traktować brak podstawowej higieny cyfrowej jako współodpowiedzialność za incydent.

*Źródło: [cyberdefence24.pl](https://cyberdefence24.pl/cyberbezpieczenstwo/cybermagazyn-wylaczyles-2fa-holenderski-sad-odpowiadasz-za-incydent) [PL]*

-----

### **Google Play zaostrza weryfikację wieku, by chronić dzieci**

Google ogłosiło wprowadzenie nowych, bardziej rygorystycznych mechanizmów weryfikacji wieku w Sklepie Play. Ma to na celu skuteczniejszą ochronę nieletnich przed dostępem do aplikacji i treści nieodpowiednich dla ich wieku. Jest to bezpośrednia odpowiedź na rosnącą presję regulatorów, w tym na zapisy unijnego Aktu o Usługach Cyfrowych (DSA).

*Źródło: [tabletowo.pl](https://www.tabletowo.pl/google-sklep-play-weryfikacja-wieku/) [PL]*

-----

## **2. INCYDENTY**

### **Atak hakerski na biuro podróży ITAKA. Dane klientów mogły wyciec**

Jedno z największych polskich biur podróży, ITAKA, padło ofiarą cyberataku. Firma potwierdziła incydent i poinformowała, że nieautoryzowane osoby mogły uzyskać dostęp do danych klientów. ITAKA zaleca wszystkim użytkownikom swojego serwisu pilną zmianę hasła oraz zachowanie szczególnej ostrożności wobec e-maili i SMS-ów, które mogą być próbami phishingu wykorzystującymi skradzione dane.

*Źródło: [tabletowo.pl](https://www.tabletowo.pl/itaka-atak-hakerski-co-robic/) [PL]*

-----

### **Chińscy hakerzy atakują placówki dyplomatyczne w Belgii i na Węgrzech**

Wykryto nową kampanię szpiegowską chińskiej grupy APT (UNC6384). Tym razem celem stały się cele rządowe i dyplomatyczne w Belgii oraz na Węgrzech. Atakujący wykorzystali niezałatane jeszcze luki w oprogramowaniu (w tym zero-day w Windows) do infiltracji sieci i kradzieży poufnych informacji dyplomatycznych.

*Źródło: [cyberdefence24.pl](https://cyberdefence24.pl/cyberbezpieczenstwo/chinska-grupa-zaatakowala-placowki-w-belgii-i-na-wegrzech) [PL]*

-----

### **Twórcy malware'u Meduza Stealer aresztowani w Rosji**

Rosyjskie Ministerstwo Spraw Wewnętrznych (MVD) poinformowało o zatrzymaniu trzech mężczyzn podejrzanych o stworzenie i sprzedaż popularnego oprogramowania kradnącego dane – Meduza Stealer. Co ciekawe, grupa wpadła, ponieważ postanowiła wykorzystać swoje narzędzie do ataku na rosyjskie organizacje, co szybko ściągnęło na nią uwagę lokalnych służb.

*Źródło: [hackread.com](https://hackread.com/russia-arrests-meduza-stealer-developers/) [EN]*

-----

### **Australia ostrzega przed webshellem "BadCandy" na urządzeniach Cisco**

Rządowa agencja ds. cyberbezpieczeństwa Australii wydała alert dotyczący nowego zagrożenia o nazwie "BadCandy". Jest to webshell (furtka) instalowany na niezałatanych urządzeniach Cisco IOS XE. Hakerzy wykorzystują niedawno odkryte luki, aby uzyskać stały dostęp do routerów i przełączników, co pozwala im na monitorowanie ruchu sieciowego i dalsze ataki na infrastrukturę firmy.

*Źródło: [securityaffairs.com](https://securityaffairs.com/184095/hacking/badcandy-webshell-threatens-unpatched-cisco-ios-xe-devices-warns-australian-government.html) [EN]*

-----

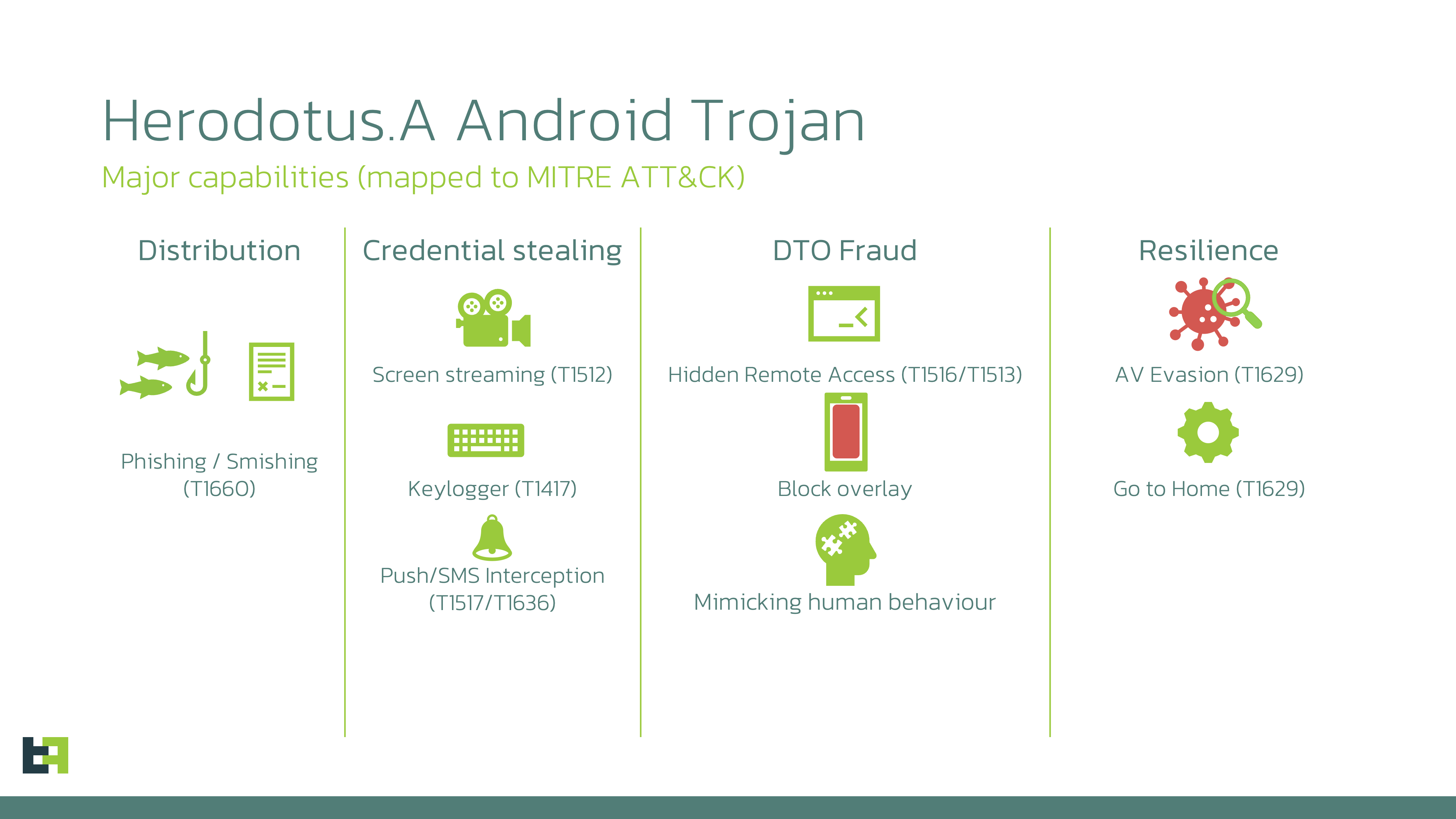

### **Nowe, groźne trojany na Androida: "Herodotus" i "GhostGrab"**

Badacze bezpieczeństwa ostrzegają przed dwoma nowymi rodzinami złośliwego oprogramowania na Androida. "Herodotus" jest wyjątkowo podstępny, ponieważ potrafi naśladować ludzkie zachowania (np. robić przerwy między kliknięciami), aby oszukać systemy wykrywania botów. Z kolei "GhostGrab" koncentruje się na kradzieży danych z aplikacji społecznościowych, komunikatorów i portfeli kryptowalut.

*Źródło: [threatfabric.com](https://www.threatfabric.com/blogs/new-android-malware-herodotus-mimics-human-behaviour-to-evade-detection) [EN]*

*Źródło: [cyfirma.com](https://www.cyfirma.com/research/ghostgrab-android-malware/) [EN]*

-----

## **3. CIEKAWOSTKI**

### **"Tap and Steal" – nowa era kradzieży. Malware NFC przejmuje płatności**

Eksperci z Zimperium ostrzegają przed nową klasą złośliwego oprogramowania na Androida, która wykorzystuje technologię NFC. Malware ten potrafi przechwycić żądanie płatności zbliżeniowej z terminala i przekierować je (tzw. atak przekaźnikowy) na kartę zapisaną w telefonie atakującego. W ten sposób ofiara, myśląc, że płaci własną kartą, w rzeczywistości płaci kartą przestępcy, dając mu jednocześnie gotówkę.

*Źródło: [zimperium.com](https://zimperium.com/blog/tap-and-steal-the-rise-of-nfc-relay-malware-on-mobile-devices) [EN]*

-----

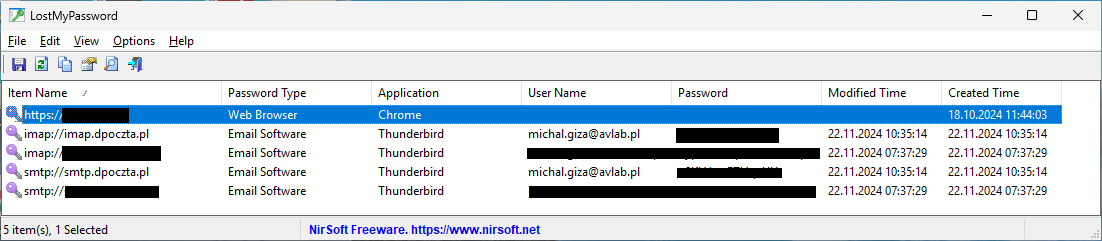

### **Niezastąpione narzędzia NirSoft. Szwajcarski scyzoryk dla administratora**

Dla wielu specjalistów IT i cyberbezpieczeństwa to absolutna podstawa. Artykuł przypomina o istnieniu NirSoft – kolekcji prawie 300 małych, darmowych i przenośnych narzędzi dla Windows, stworzonych przez jednego człowieka. Aplikacje te pozwalają na głęboką diagnostykę systemu, odzyskiwanie haseł (lokalnie), analizę ruchu sieciowego i badanie awarii, będąc niezastąpionymi w codziennej pracy.

*Źródło: [avlab.pl](https://avlab.pl/289-niewielkich-narzedzi-do-zarzadzania-windows-nirsoft/) [PL]*

-----

### **Jak zabezpieczyć spotkania na Zoomie? Kilka prostych zasad**

W dobie pracy hybrydowej "Zoom-bombing", czyli wtargnięcie nieproszonych gości na wideokonferencję, wciąż stanowi realny problem. Ten poradnik przypomina o kluczowych funkcjach bezpieczeństwa: zawsze używaj poczekalni (Waiting Room), chroń spotkania hasłem, wyłączaj możliwość dołączania przed gospodarzem i restrykcyjnie kontroluj, kto może udostępniać ekran.

*Źródło: [cysecurity.news](https://www.cysecurity.news/2025/11/how-to-make-zoom-meetings-more-secure.html) [EN]*

-----

## **4. NOWE PRÓBY OSZUSTW I SCAMÓW**

### **Oszuści tworzą 1300 fałszywych domen, podszywając się pod luksusowe marki**

Cyberprzestępcy przygotowują się do świątecznego sezonu zakupowego na masową skalę. Wykryto sieć ponad 1330 fałszywych stron internetowych, które idealnie kopiują wygląd sklepów znanych luksusowych marek, takich jak Dior, Prada czy Gucci. Strony te oferują rzekomo ogromne rabaty, a w rzeczywistości są zaprojektowane wyłącznie w celu kradzieży pieniędzy i danych kart kredytowych klientów.

*Źródło: [cybernews.com](https://cybernews.com/cybercrime/crooks-target-luxury-brands-with-1330-fake-domains/) [EN]*

-----

### **Scam "na darmowego Photoshopa" zalewa TikToka**

Na TikToku ponownie zyskuje na popularności oszustwo obiecujące darmowe, pełne wersje drogiego oprogramowania, głównie Adobe Photoshop. Filmy instruktażowe kierują użytkowników do stron, które pod pretekstem pobrania instalatora wyłudzają dane logowania lub infekują komputery złośliwym oprogramowaniem typu "stealer", kradnącym zapisane hasła i dane portfeli.

*Źródło: [cysecurity.news](https://www.cysecurity.news/2025/11/tiktok-free-photoshop-scam-steals-user.html) [EN]*

-----

## **5. PRÓBY DEZINFORMACJI**

### **Kanał Zero krytykowany za promowanie kontrowersyjnego VPN**

Kanał Zero znalazł się w ogniu krytyki ze strony ekspertów ds. cyberbezpieczeństwa po nawiązaniu współpracy z firmą oferującą usługi VPN. Wskazują oni, że promowany dostawca w przeszłości był zamieszany w incydenty bezpieczeństwa i budzi wątpliwości co do polityki przechowywania logów. Eksperci ostrzegają, że promowanie niesprawdzonych usług VPN może dawać widzom fałszywe poczucie bezpieczeństwa.

*Źródło: [press.pl](https://www.press.pl/tresc/90086,kanal-zero-krytykowany-za-wspolprace-z-firma-oferujaca-vpn_-_nie-instalujcie) [PL]*

-----

***

Jak zwykle liczę na Wasze komentarze i uwagi, które pozwolą mi jeszcze lepiej dobierać artykuły i ciekawostki z dziedziny cyberbezpieczeństwa.

Co tam Panie w sieci? 02/11/2025

@lesiopm2

· 2025-11-02 06:00

· Polish HIVE

#polish

#pl-technologie

#pl-ciekawostki

#pl-artykuly

#reakcja

#ocdb

#appreciator

Payout: 1.000 HBD

Votes: 36

More interactions (upvote, reblog, reply) coming soon.